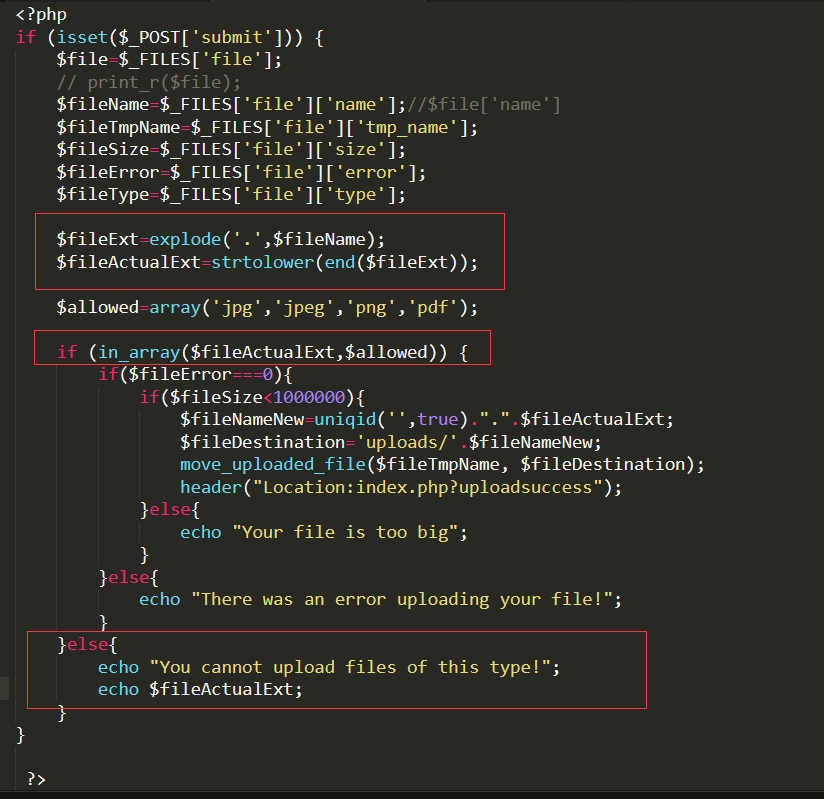

这是油管上的代码,我在思考这种判别后缀的方式有没有漏洞,第一时间想到的是%00截断,但是实验后发现比如1.php%00.jpg,%00后面的已经过滤了,然后.号分隔取最后,无法绕过,我在freebuf上也看到这个白名单检测的问题(http://www.freebuf.com/vuls/128846.html)

在分隔成数组之前已经是php后缀了

当然往跟深处讲,如果网站有文件包含漏洞的话,将一句话木马变成png上传成功后,再利用文件包含,也是可行的方法!

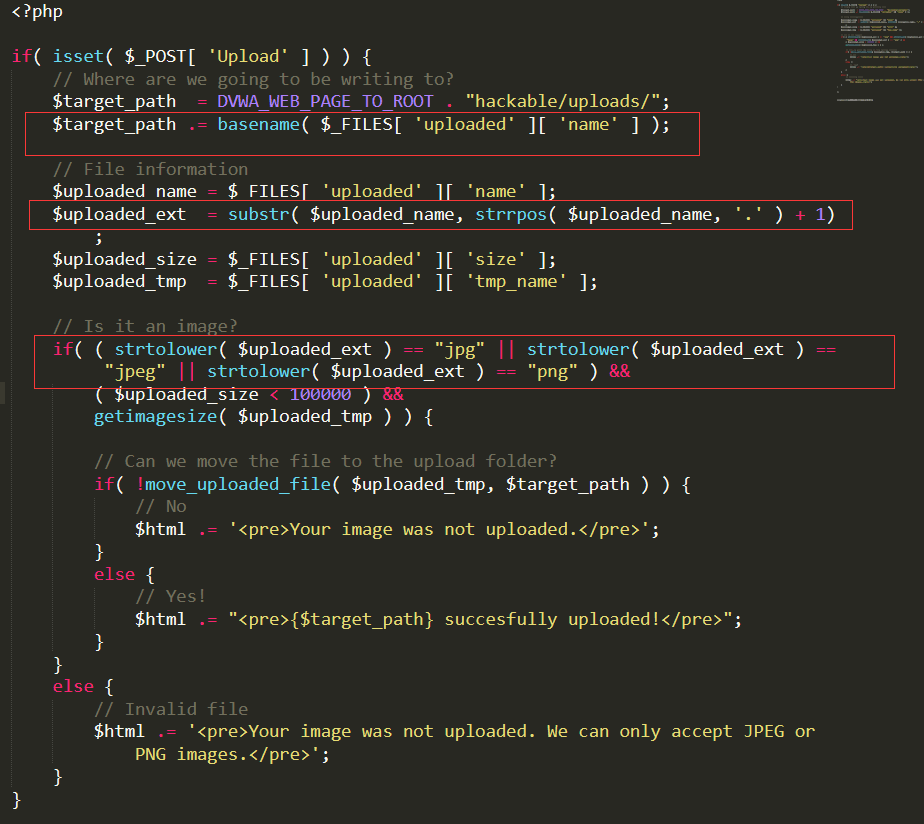

dvwa的后缀检测:

更多白名单的后缀检测:

(https://www.jb51.net/article/81320.htm)